[护网杯 2018]easy_tornado

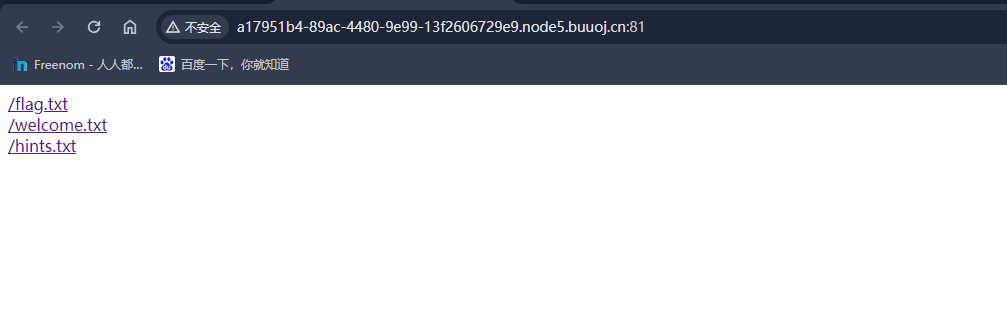

打开题目直接把3个页面都点一下

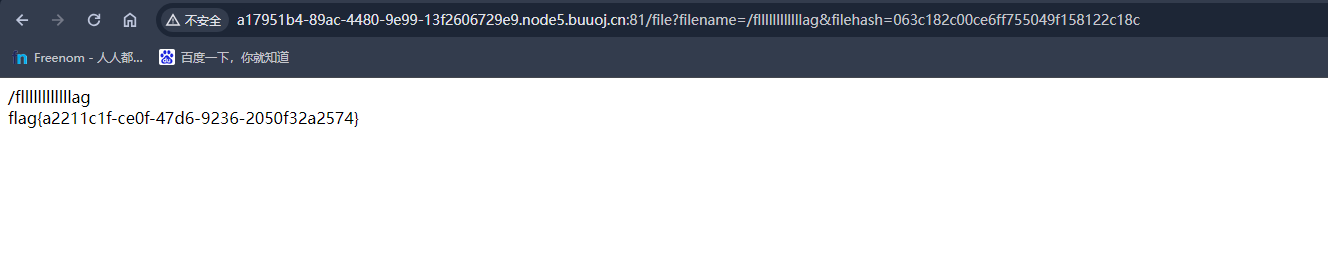

flag在这里面

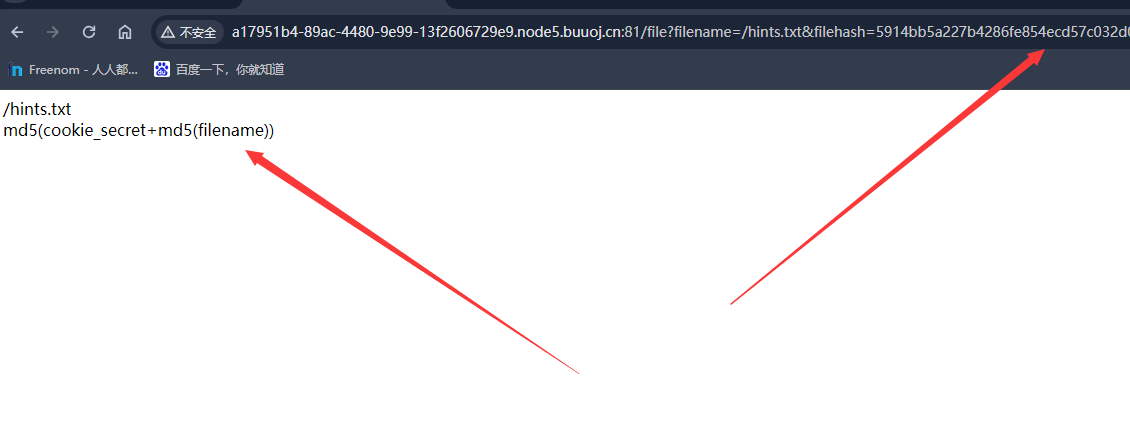

filehash是这个,那么关键是求出cookie_secrect的md5

看文件名是easy_tornado,在网上找相关知识点,总会直接搜到别人已经写好的wp,顶不住,就直接看了

tornado是python的一个模板,可以看出这道题是模板注入类的题目

模板注入必须通过传输型如的执行命令

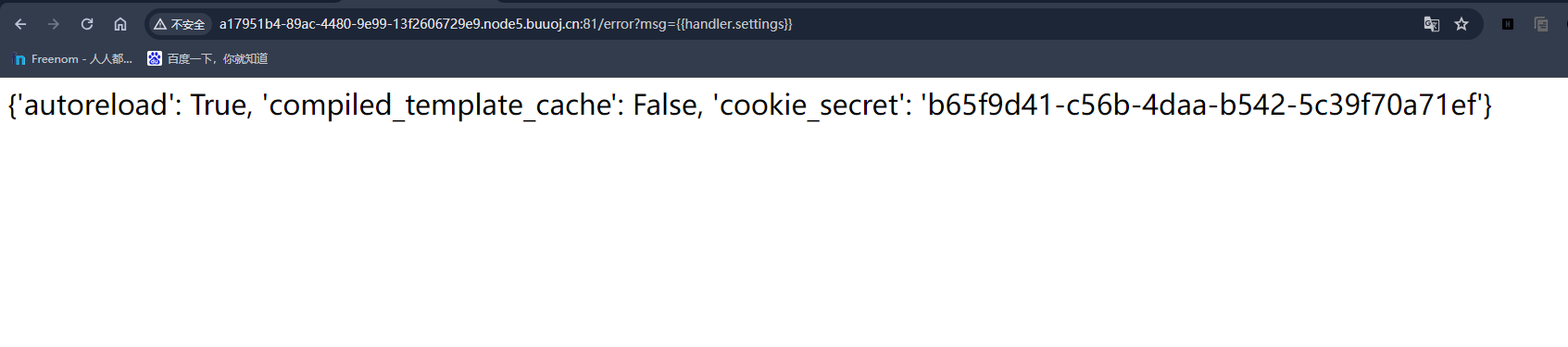

在tornado模板中,存在一些可以访问的快速对象,这里用到的是handler.settings,handler 指向RequestHandler,而RequestHandler.settings又指向self.application.settings,所以handler.settings就指向RequestHandler.application.settings了,这里面就是我们的一些环境变量。

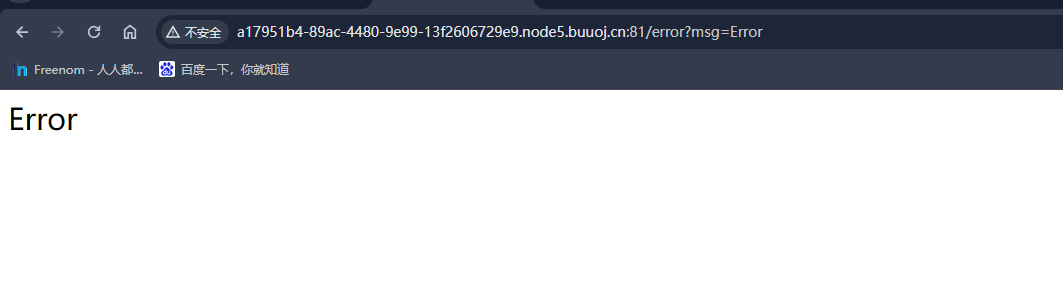

这里我改了文件hash后就报错了,更改后面的回显内容发现页面也变化了,那么直接,爆出来cookie

{‘autoreload’: True, ‘compiled_template_cache’: False, ‘cookie_secret’: ‘b65f9d41-c56b-4daa-b542-5c39f70a71ef’}

拿着/fllllllllllllag去md5加密3bf9f6cf685a6dd8defadabfb41a03a1

Php的+是拼接到一快b65f9d41-c56b-4daa-b542-5c39f70a71ef3bf9f6cf685a6dd8defadabfb41a03a1

直接去加密063c182c00ce6ff755049f158122c18c,提交找到flag